數據庫審計系統選型指南 構建網絡與信息安全軟件開發的核心防線

在數字化浪潮席卷全球的今天,數據已成為企業的核心資產。數據庫審計系統作為網絡與信息安全軟件的關鍵組成部分,其核心價值在于監控、記錄并分析數據庫的所有訪問和操作行為,以防范內部威脅、滿足合規要求并提供事后追溯能力。面對市場上眾多產品,如何選擇一套適合自身業務需求、技術架構和安全目標的數據庫審計系統,是每個企業安全團隊和軟件開發決策者必須面對的課題。本文旨在提供一個系統化的選型指南,幫助您在紛繁復雜的選項中做出明智決策。

第一步:明確核心需求與合規要求

選型的第一步是內省,而非盲目對比產品。您需要明確:

- 合規驅動:是否受到GDPR、HIPAA、等保2.0、PCIDSS等特定法規標準的約束?系統必須能夠生成符合這些標準的審計報告。

- 安全目標:主要防御方向是內部人員越權操作、外部SQL注入攻擊、還是高危操作(如批量數據導出、權限變更)的實時阻斷?

- 業務場景:審計對象是傳統關系型數據庫(Oracle, MySQL, SQL Server)、NoSQL數據庫(MongoDB, Redis),還是云數據庫服務(RDS)?是否需要支持分布式或異構數據庫環境?

- 性能影響:業務系統對數據庫性能的敏感度如何?能否接受因審計帶來的輕微延遲?這決定了部署模式(旁路鏡像或代理模式)的選擇。

第二步:評估關鍵功能與技術指標

基于明確的需求,深入評估產品的技術能力:

- 審計粒度與覆蓋率:

- 全量SQL語句捕獲:能否完整記錄所有訪問的SQL語句、執行結果、執行時間、客戶端信息?

- 細粒度審計:是否支持基于用戶、IP、時間、數據庫對象(表、字段)、操作類型(SELECT, UPDATE, DELETE, DDL)的組合策略?

- 協議解析能力:是否支持加密協議(如TLS/SSL)下的通信解析?對存儲過程、觸發器、批量作業的審計能力如何?

- 實時監控與告警:

- 能否對預設的風險行為(如敏感數據訪問、權限提升、非工作時間登錄)進行實時監測并觸發告警?告警渠道是否多樣(郵件、短信、SYSLOG、對接SIEM平臺)?

- 是否具備基于機器學習或行為基線的異常行為分析能力,以發現未知威脅?

- 分析報表與追溯能力:

- 預置的報表模板是否豐富,能否滿足合規性報表需求?

- 檢索與追溯功能是否強大?支持多條件組合檢索、會話回放(還原完整操作序列)是關鍵。

- 數據存儲周期與歸檔策略是否符合法規要求?

- 性能與部署架構:

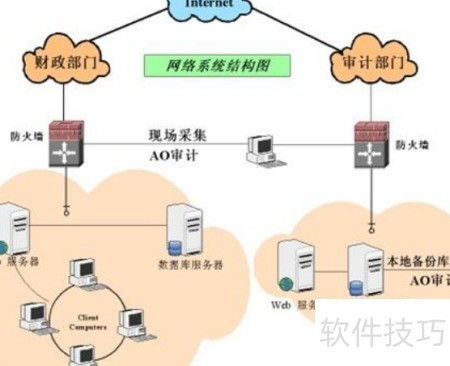

- 部署方式:支持旁路鏡像(對業務零影響)、主機代理、數據庫內置審計等多種模式。旁路部署是主流選擇,需評估網絡交換機的鏡像端口支持能力。

- 處理性能:明確產品宣稱的吞吐量(如每秒SQL語句處理量)和實際環境下的性能表現,避免成為瓶頸。

- 高可用與擴展性:是否支持分布式部署、負載均衡?審計數據存儲是否支持橫向擴展?

- 自身安全性與管理:

- 系統自身訪問是否具備嚴格的權限控制和操作審計?

- 審計數據存儲是否加密?傳輸通道是否安全?

第三步:考察產品成熟度與生態整合

- 廠商與產品成熟度:考察廠商的技術實力、行業口碑、成功案例,特別是與您行業或技術棧匹配的案例。產品的版本迭代歷史和用戶社區活躍度也是重要參考。

- 集成與開放性:

- 與現有安全體系集成:能否將告警和日志無縫對接到現有的SOC(安全運營中心)、SIEM(安全信息與事件管理)或大數據分析平臺?

- API支持:是否提供豐富的API供二次開發或自動化運維集成?

- 對云原生和容器的支持:如果業務部署在Kubernetes等云原生環境,產品是否支持對容器內數據庫流量的審計?

- 服務與支持:評估廠商的實施服務能力、技術支持響應水平、培訓體系以及本地化服務能力。

第四步:概念驗證與最終決策

理論評估后,必須進行概念驗證:

- 部署測試:在模擬或隔離的真實業務環境中部署測試,驗證其功能、性能、易用性是否與宣傳一致。

- 場景模擬:模擬典型攻擊場景(如拖庫攻擊、越權查詢)和合規審計場景,檢驗系統的檢出率、告警準確性和報表生成能力。

- 綜合成本評估:全面計算總擁有成本,包括軟件許可(按CPU、流量或數據庫實例計費)、硬件成本、實施費用、年度維護費和后續擴展成本。

數據庫審計系統的選型是一個平衡安全、合規、性能與成本的多目標決策過程。它不僅是購買一個工具,更是為企業數據資產構建一道動態、智能的核心防線。在軟件開發與安全運營日益融合的今天,選擇一款能夠無縫集成到DevSecOps流程中的審計系統,將極大地提升企業整體的數據安全水位和風險應對能力。務必牢記,最適合的,而非最貴或功能最全的,才是最好的選擇。

如若轉載,請注明出處:http://www.bintheblack.com/product/45.html

更新時間:2026-02-18 09:12:26